Взламывать защиту научились с помощью вредоносных чипов

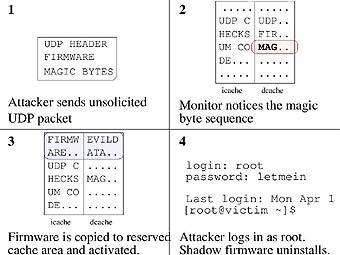

Схема работы "теневого режима" вредоносного микропроцессора

Исследователи из Университета Иллинойса в Урбане-Шампэйн на конференции USENIX показали, что стандартные средства программной защиты можно обойти, используя особым образом модифицированные микропроцессоры.

Схема работы "теневого режима" вредоносного микропроцессора

Исследователи из Университета Иллинойса в Урбане-Шампэйн на конференции USENIX показали, что стандартные средства программной защиты можно обойти, используя особым образом модифицированные микропроцессоры.

В качестве образца они взяли доступную всем желающим схему процессора Leon3, основанного на архитектуре SPARC компании Sun и добавили в него 1341 логический переключатель. Это позволило им создать систему, уязвимую сразу для трех видов атак.

Специалисты научили Leon3 обходить механизм защиты памяти операционной системы, а также включать "теневой режим", запускающий спрятанную в прошивке вредоносную программу.

Их использование позволило "хакерам" получить полный доступ к компьютеру.

Авторы исследования опасаются, что современное производство интегральных схем затрагивает слишком много организаций, некоторые из которых могут иметь возможность модификации схем электронных компонентов. Обнаружить изменения процессорах в таком случае будет гораздо сложнее, чем в программах.

__________________

Я-пират,но у меня есть свое понятие о чести и своя честь...или,допустим,остатки от прежней чести.